Diagram di gunakan sebagai alat Bantu penjelasan atas suatu ppokok bahan atau permasalahan yang cukup efektif dan efiisien dengan pertimbangan kalu di jelaskan secara kalimatper kalimat akan sangat panjang.m jadi, diagram merupakan ringkasan dari apa yang akan di sampaikan. Artinya, dengan menggunakan sedikit symbol dan lambing-lambang, seta di tambah sedikit keterangan, sudah cukup untuk memberikan penjelasan secara cepat, ringkas, padat, dan jelas.

Untuk menyisipkan diagram ke dalam dokumen, kita dapat mengikuti langkah-langkah berikut.

(1) Klik menu Insert g Diagram atau klik ikon pada toolbar drawing.

(2) Tunggu sampai di tampilkan kotak dialog Diagram Gallery.

(3) Pilih salah satu bentuk diagram yang di inginkan, klik OK.

Diagram memiliki bentuk tampilan yang bermacam-macam sesuai kegunaannya. Bentuk dasarnya terbagi atas 6 macam, yaitu Organization Chart, Cycle Diagram, Radial Diagram, Pyramid Diagram, Venn Diagram, dan Target Diagram.

- Organization Chart

Di gunakan untuk menunjukan atau mengambarkan hubungan hierarkhi, yaitu hubungan yang bersifat structural dari tingkat paling atas dan berkembang ke jaringan di bawahnya.

- Cycle Diagram

- Radial Diagram

Di gunakan untk menunjukan atau menggambarkan hubungan yang berlangsung, di dalam suatu komponen atau elemen utama. Sebagai contoh : hubungan anatara system operasi computer dengan semua perangkat masukan, pengolahan data, dan perangkat pengeluaran.

- Pyramid Diagram

Di unakan untuk menunjukan atau menggambarkan hubungan yang saling mendukung dalam suatu stuktur msisitem bagaikan sebuah pondasi yang mendukung keseluruhan sitem agar tetap utuh dan stabil.

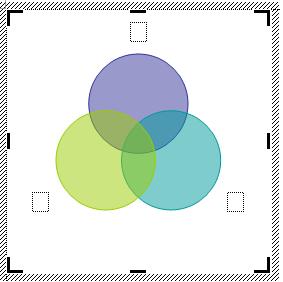

- Venn Diagram

Di gunakan untuk menunjukan atau menggambarkan area atau wilayah dimana masing-masing elemen atau komponen saling bertumpang-tindih atau berkaitan kepentingan.

- Target Diagram

Digunakan untuk menunjukan atau menggambarkan tahapan atau langkah-langkah untuk mencapai suatu sasaran/ target.

![[Image: handri.jpg]](https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEj1qA-uNkKD7dXq5zvaXJsdy9D3idfLMiTXPvNUulUVGrxkQ9Qoi0XW51e2dq35Q_aytpmT17VuDORNdXzet2d1plKkcXIvVL8lKPQZVCM1z8co_bubgtNT4RTY74QlbMLNZb2YrYSW5KU/s400/handri.jpg)